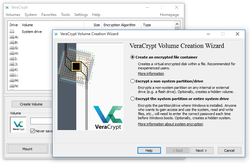

VeraCrypt

| |||||||||||||||||||||||||||||||||

Read other articles:

Bust of Abraham LincolnBust in Washington, D.C. (2013)ArtistGutzon BorglumYear1908 (1908)SubjectAbraham LincolnLocationWashington, D.C., U.S. A colossal bust of Abraham Lincoln was made by Gutzon Borglum and completed in 1908. The original marble sculpture is installed in the United States Capitol crypt, in Washington, D.C. Reproductions cast in bronze are installed in several other locations, including the Lincoln Tomb in Springfield, Illinois. Marble original sculpture Marble bust as o...

Entrance to Ghana's Parliament House with Job 600 in the background Job 600 is a Government building in Accra, Ghana.[1] The post-independence structure, which is just behind the Parliament House, was commissioned by Dr. Kwame Nkrumah, the first President of Ghana, in 1965. The building underwent massive renovation[2][3][4] to serve as an office complex for Members of Ghana's Parliament and was completed in 2016. History Job 600 was constructed to serve as the ...

Artikel ini sebatang kara, artinya tidak ada artikel lain yang memiliki pranala balik ke halaman ini.Bantulah menambah pranala ke artikel ini dari artikel yang berhubungan atau coba peralatan pencari pranala.Tag ini diberikan pada Oktober 2022. Ko Ko Hlaingကိုကိုလှိုင် Kepala Penasehat Politik Jawatan Presiden MyanmarMasa jabatan19 April 2011 – 31 Maret 2016Menjabat bersama Ye Tint dan Nay Zin Latt PendahuluJabatan didirikanPenggantiPetahanaWakil Pre...

Синелобый амазон Научная классификация Домен:ЭукариотыЦарство:ЖивотныеПодцарство:ЭуметазоиБез ранга:Двусторонне-симметричныеБез ранга:ВторичноротыеТип:ХордовыеПодтип:ПозвоночныеИнфратип:ЧелюстноротыеНадкласс:ЧетвероногиеКлада:АмниотыКлада:ЗавропсидыКласс:Пт�...

1863 West Virginia gubernatorial election ← 1859 (Virginia) May 28, 1863 1864 → Nominee Arthur I. Boreman Party Unconditional Union Popular vote 25,797 Percentage 100.00% County results Boreman: No votes: Elected Governor Arthur I. Boreman Unconditional Union Elections in West Virginia Federal government Presidential elections 1864 1868 1872 1876 1880 1884 1888 1892 1896 1900 1904 1908 1912 1916 1...

American politician For other people named Francis Smith, see Francis Smith (disambiguation). Frank R. SmithIntelligencer Journal (Lancaster, Pennsylvania), January 17, 1955Chairman of thePhiladelphia Democratic City CommitteeIn officeDecember 28, 1963 – December 1, 1967Preceded byWilliam J. Green Jr.Succeeded byWilliam J. Green IIIPennsylvania Insurance CommissionerIn officeJanuary 18, 1955 – January 15, 1963GovernorGeorge LeaderDavid LawrencePreceded byJames F. Malone ...

Aichi D3AAichi D3A1 della portaerei AkagiDescrizioneTipobombardiere in picchiata imbarcato Equipaggio2 Costruttore Aichi Data primo vologennaio 1938 Data entrata in servizio1940[1] Utilizzatore principale Dai-Nippon Teikoku Kaigun Kōkū Hombu Altri utilizzatori Angkatan Udara Republik Indonesia Esemplari1 486[1](470 D3A1)(1 016 D3A2) Dimensioni e pesiTavole prospettiche Lunghezza10,20 m Apertura alare14,36 m Altezza3,85 m Superficie alare34,90 m² Peso a vuoto2 ...

This article is about the novel. For the graphic novel, see The Believers (comics). For other uses, see Believer (disambiguation). 2008 novel by Zoë Heller The Believers The cover of the first editionAuthorZoë HellerCover artistgray318CountryUnited KingdomLanguageEnglishPublisherFig Tree, an imprint of Penguin BooksPublication dateSeptember 2008Media typePrint (Hardback)Pages306 pp.ISBN978-0-670-91612-2 (hardback), ISBN 978-0-670-91613-9 (trade paperback)OCLC230916788 The Bel...

SmaradahanaAsmaradhanaAsmaradanaSebuah puisi Jawa Kuno ( kakawin )Adegan dari Smaradahana yang digambarkan dalam lukisan gaya Bali yang dibuat oleh I Ketut Gedé c. 1890. Lukisan ini di atas kain katun buatan mesin. 1113 × 168 cm. Singaraja. Koleksi Wereldmuseum (Rotterdam) Inv. no. 26939.Judul asliAsmaradhanaIlustratorSuku Jawa[perlu disambiguasi]NegaraIndonesiaBahasaBahasa KawiPenerbitBahasa Kawi[perlu disambiguasi] Kakawin SmaradahanaDisebut pulaᬓᬓᬯᬶᬦ᭄ᬲ᭄...

SubwaySebelumnyaPete's Super Submarines(1965–1968)JenisSwastaIndustriRestoranGenreRestoran siap sajiDidirikan28 Agustus 1965; 58 tahun lalu (1965-08-28), Bridgeport, Connecticut, ASPendiri Fred DeLuca Peter Buck KantorpusatMilford, Connecticut, ASCabang36,821 (Juni 2021)Wilayah operasiSeluruh dunia (100+ negara)TokohkunciSuzanne Greco (CEO, Presiden)Trevor Haynes (CEO sementara)Produk Roti lapis kapal selam Piza (beberapa lokasi) Salad Pendapatan $16.1 milliar (2019)[1]$10.2 mi...

Proposed underground rstation in Australia WaterlooBuilding and entrance under construction, November 2023General informationLocationCnr Raglan Street & Cope Street, WaterlooCoordinates33°53′51″S 151°12′00″E / 33.8975686°S 151.2001193°E / -33.8975686; 151.2001193Owned byTransport Asset Holding EntityOperated byMetro Trains SydneyLine(s)Sydney Metro City & SouthwestPlatforms2Tracks2Connections BusConstructionStructure typeUndergroundAccessibleYesOthe...

ヨハネス12世 第130代 ローマ教皇 教皇就任 955年12月16日教皇離任 964年5月14日先代 アガペトゥス2世次代 レオ8世個人情報出生 937年スポレート公国(中部イタリア)スポレート死去 964年5月14日 教皇領、ローマ原国籍 スポレート公国親 父アルベリーコ2世(スポレート公)、母アルダその他のヨハネステンプレートを表示 ヨハネス12世(Ioannes XII、937年 - 964年5月14日)は、ロ...

This article needs additional citations for verification. Please help improve this article by adding citations to reliable sources. Unsourced material may be challenged and removed.Find sources: 1993 in Ireland – news · newspapers · books · scholar · JSTOR (December 2009) (Learn how and when to remove this message) List of events ← 1992 1991 1990 1989 1988 1993 in Ireland → 1994 1995 1996 1997 1998 Centuries: 18th 19th 20th 21st Decades: 1...

ملحمة الشفق: بزوغ الفجر - الجزء 2The Twilight Saga: Breaking Dawn – Part 2 (بالإنجليزية) بوستر الفيلممعلومات عامةالصنف الفني فنتازيا رومانسيتاريخ الصدور 2012مدة العرض 116 دقيقةاللغة الأصلية الإنجليزيةمأخوذ عن بزوغ الفجر[1] البلد الولايات المتحدةموقع التصوير فانكوفر الطاقمالمخرج بيل ك...

لمعانٍ أخرى، طالع محمد عبد السلام (توضيح). هذه المقالة عن عالم فيزياء باكستاني. لمعانٍ أخرى، طالع عبد السلام (توضيح). محمد عبد السلام (بالبنجابية: عبد السلام) معلومات شخصية الميلاد 29 يناير 1926 [1][2][3][4] جهنك الوفاة 21 نوفمبر 1996 (70 سنة) &#...

一中同表,是台灣处理海峡两岸关系问题的一种主張,認為中华人民共和国與中華民國皆是“整個中國”的一部份,二者因為兩岸現狀,在各自领域有完整的管辖权,互不隶属,同时主張,二者合作便可以搁置对“整个中國”的主权的争议,共同承認雙方皆是中國的一部份,在此基礎上走向終極統一。最早是在2004年由台灣大學政治学教授張亞中所提出,希望兩岸由一中各表�...

Autonomous administrative divisions of China This article needs additional citations for verification. Please help improve this article by adding citations to reliable sources. Unsourced material may be challenged and removed.Find sources: Autonomous county – news · newspapers · books · scholar · JSTOR (February 2024) (Learn how and when to remove this message) Administrative divisionsof China Province-level (1st)Municipalities Provinces Autonomous reg...

National school in Colombo, Sri Lanka. This article has multiple issues. Please help improve it or discuss these issues on the talk page. (Learn how and when to remove these template messages) A major contributor to this article appears to have a close connection with its subject. It may require cleanup to comply with Wikipedia's content policies, particularly neutral point of view. Please discuss further on the talk page. (June 2019) (Learn how and when to remove this message) This article m...

1995 novel by John Marsden The Third Day, the Frost First editionAuthorJohn MarsdenLanguageEnglishSeriesTomorrow seriesGenreYoung adultActionAdventure novelInvasion literaturePublisherPan Macmillan (Australia)Publication date1995Publication placeAustraliaMedia typePrint (hardcover and paperback)Pages288Preceded byThe Dead of the Night Followed byDarkness, Be My Friend The Third Day, the Frost (also published as A Killing Frost in the U.S. and Canada) is the third boo...

Railway station in Kent, England Maidstone WestGeneral informationLocationMaidstone, MaidstoneEnglandGrid referenceTQ755553Managed bySoutheasternPlatforms2Other informationStation codeMDWClassificationDfT category EKey dates25 September 1844Opened (Terminus)18 June 1856Through station openedPassengers2018/19 0.922 million Interchange 0.119 million2019/20 0.905 million Interchange 0.120 million2020/21 0.210 million Interchange 29,2892021/22 0.549 million I...