Система обнаружения вторжений

|

Read other articles:

Mega MendoengPoster iklanSutradaraBoen Kim NamProduserAng Hock LiemPemeran Rd Soekarno Oedjang Boen Sofiati Soehaena PerusahaanproduksiUnion FilmsTanggal rilis 1942 (1942) (Hindia Belanda) NegaraHindia BelandaBahasaIndonesia Mega Mendoeng adalah film Hindia Belanda (sekarang Indonesia) tahun 1941 yang disutradarai Boen Kin Nam untuk Union Films. Alur Istri Winanta, Retnaningsih, pergi ke Batavia dan meninggalkan suaminya. Setelah mereka bercerai, Winanta menikahi sepupunya, Fatimah. ...

HaifaחֵיפָהحيفاTừ trên bên trái: Cảnh Haifa về đêm nhìn từ Núi Carmel; Bahá'í World Centre; cảnh Đại học Haifa từ trên cao; Ahmadiyya Nhà thờ Mahmood; Carmelit; Bảo tàng Khoa học, Công nghệ, và Không gian; hình ảnh Haifa. Hiệu kỳHuy hiệuBản đồ HaifaHaifaVị trí ở IsraelVị trí tọa độ145/246 PALQuốc gia IsraelQuận HaifaThành lậpThế kỷ 1 CNChính quyền • KiểuThành ...

Dominican baseball player (born 1994) For the Chilean Olympic athlete, see Miguel Castro (athlete). Baseball player Miguel CastroCastro pitching for the Baltimore Orioles in 2018Arizona Diamondbacks – No. 50PitcherBorn: (1994-12-24) December 24, 1994 (age 29)La Romana, Dominican RepublicBats: RightThrows: RightMLB debutApril 6, 2015, for the Toronto Blue JaysMLB statistics (through 2023 season)Win–loss record22–28Earned run average4.15Strikeouts402 Teams Toronto Blue...

Landlord removals of rental housing tenants in the North American country Evicted men and child with belongings on street. New York City, 1910s. Eviction in the United States refers to the pattern of tenant removal by landlords in the United States.[1] In an eviction process, landlords forcibly remove tenants from their place of residence and reclaim the property.[2] Landlords may decide to evict tenants who have failed to pay rent, violated lease terms, or possess an expired ...

Norah JonesInformasi latar belakangNama lahirGeethali Norah Jones ShankarLahir30 Maret 1979 (umur 45)Brooklyn, New York City, New York, Amerika SerikatGenreJazzBluespopsoulCountryPekerjaanPenyanyiPenulis laguPianisPemain kibor GitarisAktrisInstrumenVokalPianoKiborGitarTahun aktif2001–sekarangLabelBlue NoteSitus webwww.norahjones.com Norah Jones (lahir 30 Maret 1979 di New York City) adalah penyanyi penyanyi dan aktris berkebangsaan Amerika Serikat. Pada tahun 2002, Jones meluncurkan ka...

Untuk orang lain dengan nama yang sama, lihat Bruce Sterling. Bruce SterlingLahir14 April 1954 (umur 70)Brownsville, TexasNama penaVincent Omniaveritas (di fanzine Cheap Truth)PekerjaanPenulis, jurubicara, futuris, instruktur desainKebangsaanAmerikaAlmamaterUniversity of Texas at Austin (B.A., Jurnalisme, 1976)Periode1970s – sekarangGenreFiksi ilmiahTemaCyberpunkAliran sastraCyberpunk/postcyberpunkTanda tanganWebsitewww.well.com/conf/mirrorshades/ Michael Bruce Sterling ...

Artikel ini bukan mengenai Doa dan Anugerah. Doa dan KaruniaGenre Drama Roman Religi PembuatSinemArtSutradaraSanjeev KumarPemeran Naysilla Mirdad Dude Harlino Glenn Alinskie Meriam Bellina Marwa Tsania Yurike Prastika Lulu Kurnia Agust Melasz Penggubah lagu tema Opick feat Amanda Ungu Lagu pembuka Maha Melihat oleh Opick feat Amanda Dilema Cinta oleh Ungu Lagu penutup Maha Melihat oleh Opick feat Amanda Dilema Cinta oleh Ungu Penata musik Wiwiex Soedarno Kayla Maritza Negara asalIndones...

此條目可参照英語維基百科相應條目来扩充。 (2021年5月6日)若您熟悉来源语言和主题,请协助参考外语维基百科扩充条目。请勿直接提交机械翻译,也不要翻译不可靠、低品质内容。依版权协议,译文需在编辑摘要注明来源,或于讨论页顶部标记{{Translated page}}标签。 约翰斯顿环礁Kalama Atoll 美國本土外小島嶼 Johnston Atoll 旗幟颂歌:《星條旗》The Star-Spangled Banner約翰斯頓環礁�...

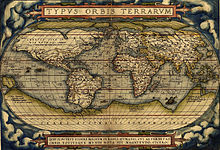

Professional organization of geographers in the United States Not to be confused with the National Geographic Society. American Geographical SocietyAbbreviationAGSFormation1851HeadquartersManhattanLocation121 Sixth Avenue, New York, New York, United StatesCoordinates40°43′27″N 74°00′19″W / 40.72409780°N 74.00527430°W / 40.72409780; -74.00527430[1]PresidentMarie D. PriceChairmanChristopher TuckerChief Executive OfficerJohn KonarskiAffiliationsAmerica...

2020 California ballot proposition Proposition 18 November 3, 2020 (2020-11-03) Allows 17-year-olds who will be 18 at the time of the next general election to vote in primaries and special electionsResults Choice Votes % Yes 7,514,317 43.96% No 9,577,807 56.04% Valid votes 17,092,124 96.10% Invalid or blank votes 693,027 3.90% Total votes 17,785,151 100.00% Registered voters/turnout 22,047,448 80.67% For 60%–70% 50%–60% Against 80%–90% ...

جائزة الشيخ حمدان بن راشد آل مكتوم للعلوم الطبيةمعلومات عامةالراعي الشيخ حمدان بن راشد آل مكتومالبلد الإمارات العربية المتحدةسميت باسم حمدان بن راشد آل مكتوم أول جائزة 2000موقع الويب hmaward.org.ae تعديل - تعديل مصدري - تعديل ويكي بياناتهي جائزة عالمية طبية أنشئت عام 1999م، تعمل على...

Ada usul agar Poros Medan Merdeka-Thamrin-Sudirman digabungkan ke artikel ini. (Diskusikan) Artikel ini membutuhkan rujukan tambahan agar kualitasnya dapat dipastikan. Mohon bantu kami mengembangkan artikel ini dengan cara menambahkan rujukan ke sumber tepercaya. Pernyataan tak bersumber bisa saja dipertentangkan dan dihapus.Cari sumber: Segitiga Emas Jakarta – berita · surat kabar · buku · cendekiawan · JSTOR (Oktober 2022) Segitiga Emas Jakarta adala...

BCV Volley Cupdi pallavolo femminile 1992 Competizione Montreux Volley Masters Sport Pallavolo Edizione IX Organizzatore SVFIVB Date 15 aprile 1992 - 19 aprile 1992 Luogo Svizzera(1 città) Partecipanti 8 Impianto/i 1 Risultati Vincitore Cuba(3º titolo) Secondo Cina Terzo Corea del Sud Statistiche Incontri disputati 20 Manuale La BCV Volley Cup di pallavolo femminile 1992 si è svolto dal 15 al 19 aprile 1992 a Montreux, in Svizzera. Al torneo hanno partecipato 8 squadre nazional...

1823–1824 government in Mexico Supreme Executive Power of the Mexican NationSupremo Poder Ejecutivo de la Nación Mexicana (Spanish)1823–1824 Flag Coat of arms Anthem: Veni Creator SpiritusProvisional territorial organization of MexicoStatusProvisional governmentCapitalMexico CityCommon languagesSpanishReligion Catholic Church (official religion)GovernmentProvisional governmentHead of state • 1823–1824 Nicolás Bravo• 1823–1824 Guadalupe Victoria•&#...

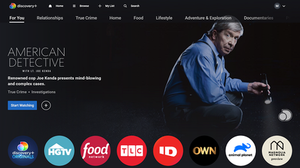

American video streaming service Discovery+Logo used since 2021Screenshot Discovery+ homepage on January 4, 2021Type of siteOTT streaming platformAvailable in11 languagesList of languages English Spanish Portuguese Arabic French German Hindi Polish Russian Tamil Telugu FoundedMarch 23, 2020; 4 years ago (2020-03-23)Predecessor(s) List Dplay MotorTrend+ GCN+ GolfTV Eurosport Player CNN+ B/R Live Country of originUnited StatesArea servedUnited States, Canada, and par...

Danish football club Football clubAaBFull nameAalborg Boldspilklub af 1885Nickname(s)De røde (The reds), De bolchestribede (The candy-cane striped)Short nameAaBFounded13 May 1885;139 years ago (1885-05-13)GroundAalborg Portland Park, AalborgCapacity13,800[1] (7,700 seated)OwnerAaB A/SSports directorOle Jan KappmeierHead coachMenno van DamLeagueSuperliga2023–241. Division, 2nd of 12 (promoted)WebsiteClub website Home colours Away colours Current season AaB,[2] ...

Coat of arms of ColombiaArmigerRepublic of ColombiaAdopted1924CrestAndean condor proper with wings inverted displayed, facing dexter with an olive branch on bill, a ribbon in baseShieldTierced per fess Azure, Argent and Azure, in centre chief a Pomegranate between in sinister chief a Cornucopia overflowing with coins and in dexter chief a cornucopia overflowing with fruits and vegetables proper, in center point a Phrygian cap Gules held on a Lance proper, in base the Isthmus of Panama Vert f...

Indian kabaddi team Bengal Warriorz[[File:|frameless]]Full nameBengal WarriorzShort nameBENSportKabaddiFounded2014First season2014Last season2023LeaguePKLLocationKolkata, West BengalStadiumNetaji Indoor Stadium (12,000)Colours OwnerCapri GlobalHead coachPrashant surveCaptainManinder SinghChampionships (2019)Playoff berths4Websitebengalwarriors.com Current season Bengal Warriorz (BEN) is a professional kabaddi team based in Kolkata, West Bengal that plays in the Pro Kabaddi League.&...

National Archive of South SudanAgency overviewFormed2005HeadquartersJuba, South SudanEmployees10Parent departmentMinistry of Culture, Youth and Sports The National Archive of South Sudan is located in Juba, South Sudan. The collection consists of tens of thousands of Sudanese and Southern Sudanese government documents running from the early 1900s, through the independence of Sudan in 1956 and Sudan's First (1955–1972) and Second (1983–2005) civil wars, to the late 1990s.[1] The a...

Esta página cita fontes, mas que não cobrem todo o conteúdo. Ajude a inserir referências (Encontre fontes: ABW • CAPES • Google (N • L • A)). (Julho de 2019) Pio XI Papa da Igreja Católica 259.° Papa da Igreja Católica Info/Papa Atividade eclesiástica Ordem Ordem Franciscana Secular Diocese Diocese de Roma Eleição 6 de fevereiro de 1922 Entronização 12 de fevereiro de 1922 Fim do pontificado 10 de fevereiro de 1939(17...