Tabella arcobaleno

|

Read other articles:

Artikel ini sebatang kara, artinya tidak ada artikel lain yang memiliki pranala balik ke halaman ini.Bantulah menambah pranala ke artikel ini dari artikel yang berhubungan atau coba peralatan pencari pranala.Tag ini diberikan pada Februari 2023. Robot pengiriman di trotoar Robot pengiriman adalah robot otonom yang menyediakan layanan pengiriman mil terakhir. Seorang operator dapat memantau dan mengendalikan robot dari jarak jauh dalam situasi tertentu yang tidak dapat diselesaikan oleh robot ...

本條目存在以下問題,請協助改善本條目或在討論頁針對議題發表看法。 此條目需要补充更多来源。 (2018年3月17日)请协助補充多方面可靠来源以改善这篇条目,无法查证的内容可能會因為异议提出而被移除。致使用者:请搜索一下条目的标题(来源搜索:羅生門 (電影) — 网页、新闻、书籍、学术、图像),以检查网络上是否存在该主题的更多可靠来源(判定指引)。 �...

Babulal Gaur Ketua Menteri Madhya PradeshMasa jabatan23 Agustus 2004 – 29 November 2005 PendahuluUma BhartiPenggantiShivraj Singh Chouhan Informasi pribadiLahir(1930-06-02)2 Juni 1930Naugir, Provinsi Bersatu, India BritaniaMeninggal21 Agustus 2019(2019-08-21) (umur 89)[1]Bhopal, Madhya PradeshKebangsaanIndiaSuami/istriPrem Devi GaurAnak1 putra, 2 putriPekerjaanPolitikusSunting kotak info • L • B Babulal Gaur Yadav (2 Juni 1930 – 21 Agustus...

Si ce bandeau n'est plus pertinent, retirez-le. Cliquez ici pour en savoir plus. Cet article ne cite pas suffisamment ses sources (mai 2018). Si vous disposez d'ouvrages ou d'articles de référence ou si vous connaissez des sites web de qualité traitant du thème abordé ici, merci de compléter l'article en donnant les références utiles à sa vérifiabilité et en les liant à la section « Notes et références » En pratique : Quelles sources sont attendues ? Commen...

Untuk sinetron dengan judul yang mirip secara homofonik, lihat Rejekinya Anak Soleh. Rejeki Anak SolehGenre Drama Komedi Religi PembuatMD EntertainmentSutradaraIndra KobutzPemeran Aden Bajaj Melky Bajaj Isa Bajaj Dinda Kirana Asrul Dahlan Negara asalIndonesiaBahasa asliBahasa IndonesiaJmlh. musim1Jmlh. episode7 (daftar episode)ProduksiProduser Manoj Punjabi Dhamoo Punjabi Pengaturan kameraHeru S NingratDurasi60 menitRumah produksiMedia Nusantara CitraDistributorTrans MediaRilis asliJaringanTr...

Fondo Monetario Internazionale(EN) International Monetary Fund Bandiera dell'FMI Sede centrale dell'FMI AbbreviazioneFMI Tipoorganizzazione economica internazionale Fondazioneluglio 1944 Sede centrale Washington Area di azione44 Paesi (membri fondatori); 190 Paesi (ad oggi) Direttore operativo Kristalina Georgieva Lingue ufficialiinglese, francese, spagnolo, arabo, cinese, russo, giapponese Sito web Modifica dati su Wikidata · Manuale Il Fondo Monetario Internazi...

American suffragist, 1853–1945 Harriet Taylor UptonUpton, 1923Personal detailsBornHarriet Taylor(1853-12-17)December 17, 1853Ravenna, Ohio, U.S.DiedNovember 2, 1945(1945-11-02) (aged 91)Pasadena, California, U.S.Political partyRepublicanSpouseGeorge Upton (1884–1923)Signature Harriet Taylor Upton (December 17, 1853 – November 2, 1945) was an American political activist and author. Upton is best remembered as a leading Ohio state and national figure in the struggle for women's right...

الحمامات الإحداثيات 36°25′00″N 10°36′00″E / 36.416666666667°N 10.6°E / 36.416666666667; 10.6 [1] تقسيم إداري البلد تونس[2] التقسيم الأعلى ولاية نابل خصائص جغرافية المساحة 36 كيلومتر مربع عدد السكان عدد السكان 97579 (2014) الكثافة السكانية 2710. نسمة/كم2 معل...

Anti-aircraft gun 7.5 cm kanon PL vz. 37 TypeAnti-aircraft gunPlace of originCzechoslovakiaService historyIn service1937–1950?Used by Czechoslovakia Nazi Germany Kingdom of Italy FinlandWarsWorld War IIProduction historyDesignerŠkoda WorksManufacturerŠkoda WorksProduced1937–39?SpecificationsMass2,800 kilograms (6,200 lb)Barrel length3.65 metres (10 ft) L/48.7Shell75 x 656mm R[1]Shell weight6.5 kilograms (14 lb) (H...

Voce principale: Calcio Como. Como Foot-Ball ClubStagione 1923-1924Sport calcio Squadra Como Allenatore Commissione Tecnica Presidente Eugenio Rosasco Seconda Divisione2º posto nel girone C. Maggiori presenzeCampionato: Antonacci, F. Cetti, A. Cetti e Preziati (14) Miglior marcatoreCampionato: Antonio Cetti (6) StadioCampo di via dei Mille 1922-1923 1924-1925 Si invita a seguire il modello di voce Questa pagina raccoglie le informazioni riguardanti il Como Foot-Ball Club nelle competiz...

Basmin Mattayang Bupati Luwu ke-19Masa jabatan15 Februari 2019 – 15 Februari 2024PresidenJoko WidodoGubernurNurdin AbdullahAndi Sudirman Sulaiman Bahtiar Baharuddin (Pj.)WakilSyukur Bijak2019–2023PendahuluAndi MudzakkarPenggantiSulaiman (Plh.)Masa jabatan2004–2008PresidenMegawati SoekarnoputriSusilo Bambang YudhoyonoGubernurAmin SyamSyahrul Yasin LimpoWakilBahrum DaidoPendahuluKamrul KasimPenggantiBahrum Daido Informasi pribadiLahir12 Desember 1957 (umur 66)Wara, Sulaw...

God Defend New ZealandB. Indonesia: Tuhan Lindungilah Selandia BaruTeks lagu God Defend New ZealandLagu kebangsaan Selandia BaruAliasAotearoa (versi bahasa Māori)Penulis lirikThomas Bracken, 1870-anKomponisJohn Joseph Woods, 1876Penggunaan1940 (sebagai himne nasional)1977 (sebagai lagu kebangsaan)Sampel audioInstrumen God Defend New Zealandberkasbantuan Sampel audioGod Defend New Zealandberkasbantuan God Defend New Zealand (bahasa Māori: Aotearoa, Indonesia: Tuhan Lindungilah Selan...

Questa voce sull'argomento stagioni delle società calcistiche italiane è solo un abbozzo. Contribuisci a migliorarla secondo le convenzioni di Wikipedia. Segui i suggerimenti del progetto di riferimento. Voce principale: Omegna Calcio 1906. Associazione Sportiva CusianaStagione 1936-1937Sport calcio Squadra Cusiana Allenatore Giovanni Zanni Presidente Umberto Binda Serie C15º posto nel girone B. 1935-1936 1937-1938 Si invita a seguire il modello di voce Questa voce raccoglie le ...

Housing estate in Tseung Kwan O, New Territories Residence Oasis The Lane Shopping Arcade Residence Oasis (Chinese: 蔚藍灣畔) is a private housing estate on the reclaimed land of Hang Hau, Tseung Kwan O, New Territories, Hong Kong, located near MTR Hang Hau station.[1] It was jointly developed by MTR Corporation, Sino Land and Kerry Properties in 2005.[2][3] It consists of six high-rise buildings (Tower 1-3, 5-7) and a shopping arcade, The Lane (Chinese: �...

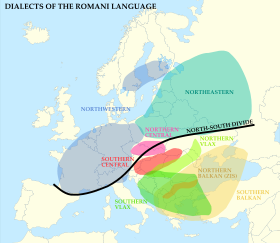

Romanes redirects here. For people with the surname and other occurrences, see Romanes (surname). Not to be confused with the Romanian, Roman, Romang or Romansh languages. For other uses, see Romani. Indo-Aryan macrolanguage of the Romani communities RomaniRomanyRomanesRomarromani ćhibEthnicityRomaniNative speakers4.6 million (2015)[1][2]Language familyIndo-European Indo-IranianIndo-AryanWestern Indo-Aryan[3]RomaniDialects Balkan Romani (including Zargari Romani)...

У этого термина существуют и другие значения, см. Чайки (значения). Чайки Доминиканская чайкаЗападная чайкаКалифорнийская чайкаМорская чайка Научная классификация Домен:ЭукариотыЦарство:ЖивотныеПодцарство:ЭуметазоиБез ранга:Двусторонне-симметричныеБез ранга:Вторич...

Disambiguazione – Se stai cercando altri significati, vedi Poltava (disambigua). Poltavahromada(UK) Полтава Poltava – Veduta LocalizzazioneStato Ucraina Oblast' Poltava DistrettoPoltava AmministrazioneSindacoOleksandr Mamaj TerritorioCoordinate49°35′22″N 34°33′05″E / 49.589444°N 34.551389°E49.589444; 34.551389 (Poltava)Coordinate: 49°35′22″N 34°33′05″E / 49.589444°N 34.551389°E49.589444; 34.551389 (Poltava) Alt...

Голубянки Самец голубянки икар Научная классификация Домен:ЭукариотыЦарство:ЖивотныеПодцарство:ЭуметазоиБез ранга:Двусторонне-симметричныеБез ранга:ПервичноротыеБез ранга:ЛиняющиеБез ранга:PanarthropodaТип:ЧленистоногиеПодтип:ТрахейнодышащиеНадкласс:ШестиногиеКласс...

Earthquakes in 2021class=notpageimage| Approximate epicenters of the earthquakes in 2021 4.0–5.9 magnitude 6.0–6.9 magnitude 7.0–7.9 magnitude 8.0+ magnitude Strongest magnitude8.2 Mw United StatesDeadliest7.2 Mw Haiti 2,248 deathsTotal fatalities2,494Number by magnitude9.0+08.0–8.937.0–7.9166.0–6.91415.0–5.92,0464.0–4.914,643← 20202022 → This is a list of earthquakes in 2021. Only earthquakes of magnitude 6 or above are included, unless they resul...

本條目存在以下問題,請協助改善本條目或在討論頁針對議題發表看法。 此條目需要編修,以確保文法、用詞、语气、格式、標點等使用恰当。 (2013年8月6日)請按照校對指引,幫助编辑這個條目。(幫助、討論) 此條目剧情、虛構用語或人物介紹过长过细,需清理无关故事主轴的细节、用語和角色介紹。 (2020年10月6日)劇情、用語和人物介紹都只是用於了解故事主軸,輔助�...

![{\displaystyle \mathbf {aaaaaa} \,{\xrightarrow[{\;H\;}]{}}\,\mathrm {281DAF40} \,{\xrightarrow[{\;R\;}]{}}\,\mathrm {sgfnyd} \,{\xrightarrow[{\;H\;}]{}}\,\mathrm {920ECF10} \,{\xrightarrow[{\;R\;}]{}}\,\mathbf {kiebgt} }](https://wikimedia.org/api/rest_v1/media/math/render/svg/bbacb4ee3811ce261fa6023c6de90718e22c7b49)